Cryptography adalah suatu metode yang digunakan untuk mengamankan pesan.

Seseorang yang melakukan kriptografi disebut cryptographer.

Sedangkan ilmu yang mempelajari tenang seni membuka chipertex disebut cryptanalyst.

Kriptografi digunakan untuk menjaga kerahasiaan suatu pesan (confidentiality)

agar tidak disalah gunakan oleh pihak-pihak yang salah.

Pada tahun 475 SM, bangsa Sparta, suatu bangsa militer pada

jaman Yunani kuno, menggunakan teknik kriptografi yang disebut scytale, untuk

kepentingan perang. Scytale adalah teknik kriptografi yang terbuat dari tongkat dengan papyrus yang

mengelilinginya secara spiral.

Kunci dari scytale adalah diameter tongkat yang digunakan oleh

pengirim harus sama dengan diameter tongkat yang dimiliki oleh penerima pesan,

sehingga pesan yang disembunyikan dalam papyrus dapat dibaca dan dimengerti

oleh penerima.

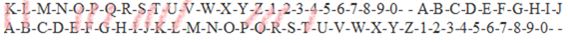

Sekitar tahun 60 S.M Julius Caesar, seorang kaisar terkenal

Romawi yang menaklukkan banyak bangsa di Eropa dan Timur Tengah juga

menggunakan suatu teknik kriptografi yang sekarang disebut Caesar cipher.

Teknik yang digunakan mensubstitusikan alfabet secara beraturan, yaitu oleh

alfabet ketiga yang mengikutinya, misalnya, alfabet ‘A’ digantikan oleh ‘D, ‘B’

oleh ‘E’, dan seterusnya. Sebagai contoh, suatu pesan berikut :

| Gambar 1. Caesar Cipher |

Pesan” belajar kriptografi” akan berubah menjadi “ehodmdu

nulswrjudil”

Dalam kriptografi terdapat beberapa istilah seperti plaintext,

chiphertext, enkripsi, dekripsi, dan key. Plaintext adalah kalimat atau pesan

yang akan awal yang akan diacak. Chipertext adalah pesan yang sudah diacak

melalui proses enkripsi. Sedangkan enkripsi adalah suatu teknik mengacak pesan

dengan menggunakan suatu aturan tertentu dengan key. Key adalah kunci yang

digunakan untuk mendekripsi pesan yaitu mengubah chipertext menjadi plaintext.

Berikut adalah diagramnya.

|

| Gambar 2. Proses Enkripsi dan Dekripsi Pesan |

Terdapat 2 jenis kriptografi yaitu simetris kriptografi dan

asimetris kriptografi.

Simetris Kriptografi

Dalamsimetris kriptografi

digunakan satu buah kunci untuk proses enkripsi. Kunci yang digunakan untuk

proses enkripsi dan dekripsi pada prinsipnya identik, tetapi satu buah kunci

dapat pula diturunkan dari kunci yang lainnya. Kunci ini dirahasiakan sehingga disebut

juga sebagai secret-key ciphersystem. Jumlah kunci yang dibutuhkan

umumnya adalah :

nC2 = n . (n-1)

——–

2

dengan n menyatakan banyaknya pengguna.

Contoh dari sistem ini adalah Data Encryption Standard (DES), Blowfish, IDEA.

Asimetris Kriptografi

Dalam asimetris kriptograi ini digunakan dua buah kunci dalam

proses enkripsinya. Satu kunci yang disebut kunci publik (public key) yang dapat dipublikasikan, sedang kunci yang

lain yang disebut kunci privat (private key)yaitu kunci yang harus

dirahasiakan. Contoh sistem ini antara lain RSA Scheme dan Merkle-Hellman

Scheme.

Terdapat 5 Teknik Dasar Kriptografi

Substitusi

Sbtitusi adalah suatu teknik megacak pesan dengan tabel

subtutusi. Tabel subtutusi dibuat sesuai dengan keinginan sesuai kebutuhan

dekripsi. Teknik ini mirip dengan tknik Caesar cipher yang telah dicontohkan

diatas.

|

| Gambar 3. Tabel Substitusi |

Contoh :

Suatu plaintext dibah menjadi chipertext dengan metode subtitusi

dimana A=K.

Enkripsi metode subtitusi

key a=k

Plaintext = belajar

kriptografi

Chipertext = lovktk2ju2sz4yq2kps

Dekripsi metode subtitusi

Untuk mendekripsi chipertext digunakan tabel yang sama, namun

tabelnya dibalik

|

| Gambar 4. Tabel Substitusi |

Chipertext = lovktk2ju2sz4yq2kps

Plaintext = belajar

kriptografi

Blocking

Metode ini dilakukan dengan membagi plaintext menjadi blok-blok

yang terdiri dari beberapa karakter. Blok-blok disesaikan dengan keinginan. Jumlah

lajur atau kolom menjadi kunci bagi kriptografi dengan teknik ini Plaintext

dimasukkan kedalam blok-blok secara vertical lal dibaca secara horizontal.

Contoh enkripsi dengan

metode blocking

Key = Kolom

(4), Baris (5)

Plaintext = “website rumus.xyz”

Plaintext = “belajar

kriptografi”

Chipertext =”

bairerpal tfakoijrg “

|

| Gambar 6. Enkripsi dengan Blocking |

Permutasi / transposisi

Teknik permutasi atau sering juga disebut transposisi adalah

teknik enkripsi dengan cara memindahkan atau merotasikan karakter dengan aturan

tertentu biasanya dibagi menjadi blok-blok dengan panjang yang sama. Prinsipnya

adalah berlawanan dengan teknik substitusi. Dalam teknik substitusi, karakter

berada pada posisi yang tetap tapi identitasnya yang diacak. Pada teknik

permutasi, identitas karakternya tetap, namun posisinya yang diacak. Sebelum

dilakukan permutasi, umumnya plaintext terlebih dahulu dibagi.

Contoh enkripsi dengan

metode permutasi/transposisi

Key = kalimat

dibagi menjadi 5 suku kata dimana huruf pertama dirotasikan dengan

huruf ketiga, huruf pertama dirotasikan dengan

huruf kelima.

Chipertext =”bewis etursumx. zy"

Plaintext = “belajar kriptografi”

Chipertext =” lebja

rarktpigorar i “

Ekspansi

Ekspansi adalah metode sederhana untuk mengacak pesan adalah

dengan memelarkan pesan itu dengan aturan tertentu. Salah satu contoh

penggunaan teknik ini adalah dengan meletakkan huruf konsonan atau bilangan

ganjil yang menjadi awal dari suatu kata di akhir kata itu dan menambahkan

akhiran “an”. Bila suatu kata dimulai dengan huruf vokal atau bilangan genap,

ditambahkan akhiran “i”.

Plaintext = “belajar

kriptografi”

Chipertext =”“belajaran

kriptografian”

Pemampatan (Compaction)

Pemampatan adalah teknik kriptograi dengan cara mengurangi

panjang pesan atau jumlah bloknya. Contoh sederhana ini menggunakan cara

menghilangkan setiap karakter ke-tiga secara berurutan. Karakter-karakter yang

dihilangkan disatukan kembali dan disusulkan sebagai “lampiran” dari pesan

utama, dengan diawali oleh suatu karakter khusus, dalam contoh ini digunakan

“&”. Proses yang terjadi untuk plaintext kita adalah :

Plaintext = “website rumus.xyz”

Chipertext =” wesie ums.yz&btrux"

|

| Gambar 7. Contoh Enkripsi dengan Pemampatan |

Plaintext = “belajar kriptografi”

Chipertext = ”beajr ritorai &lakpgf"

|

| Gambar 8. Enkripsi dengan Pemampatan |

Aturan penghilangan karakter dan karakter khusus yang berfungsi

sebagai pemisah menjadi dasar untuk proses dekripsi ciphertext menjadi

plaintext kembali.

Dengan menggunakan kelima teknik dasar kriptografi diatas, dapat

diciptakan kombinasi teknik kriptografi yang amat banyak, dengan faktor yang

membatasi semata-mata hanyalah kreativitas dan imajinasi kita. Walaupun sekilas

terlihat sederhana, kombinasi teknik dasar kriptografi dapat menghasilkan

teknik kriptografi turunan yang cukup kompleks, dan beberapa teknik dasar

kriptografi masih digunakan dalam teknik kriptografi modern.

ENKRIPSI MODERN

1.

Data Encryption

Standard (DES)

·

standar bagi USA

Government

·

didukung ANSI dan IETF

·

popular untuk

metode secret key

·

terdiri dari : 40-bit,

56-bit dan 3×56-bit (Triple DES)

2.

Advanced Encryption

Standard (AES)

·

untuk menggantikan DES

(launching akhir 2001)

·

menggunakan variable

length block chipper

·

key length : 128-bit,

192-bit, 256-bit

·

dapat diterapkan untuk

smart card.

3.

Digital Certificate

Server (DCS)

·

verifikasi untuk

digital signature

·

autentikasi user

·

menggunakan public dan

private key

·

contoh : Netscape

Certificate Server

4.

IP Security (IPSec)

·

enkripsi

public/private key

·

dirancang oleh CISCO

System

·

menggunakan DES 40-bit

dan authentication

·

built-in pada produk

CISCO

·

solusi tepat untuk

Virtual Private Network (VPN) dan Remote Network Access

5.

Kerberos

·

solusi untuk user

authentication

·

dapat menangani

multiple platform/system

·

free charge (open

source)

·

IBM menyediakan versi

komersial : Global Sign On (GSO)

6.

Point to point

Tunneling Protocol(PPTP), Layer Two Tunneling Protocol (L2TP)

·

dirancang oleh

Microsoft

·

autentication

berdasarkan PPP(Point to point protocol)

·

enkripsi berdasarkan

algoritm Microsoft (tidak terbuka)

·

terintegrasi dengan

NOS Microsoft (NT, 2000, XP)

7.

Remote Access Dial-in

User Service (RADIUS)

·

multiple remote access

device menggunakan 1 database untuk authentication

·

didukung oleh 3com,

CISCO, Ascend

·

tidak menggunakan

encryption

8.

RSA Encryption

·

dirancang oleh Rivest,

Shamir, Adleman tahun 1977

·

standar de facto dalam

enkripsi public/private key

·

didukung oleh

Microsoft, apple, novell, sun, lotus

·

mendukung proses

authentication

·

multi platform

9.

Secure Hash Algoritm

(SHA)

·

dirancang oleh

National Institute of Standard and Technology (NIST) USA.

·

bagian dari standar

DSS(Decision Support System) USA dan bekerja sama dengan DES untuk digital

signature.

·

SHA-1 menyediakan

160-bit message digest

·

Versi : SHA-256,

SHA-384, SHA-512 (terintegrasi dengan AES)

10. MD5

·

dirancang oleh Prof.

Robert Rivest (RSA, MIT) tahun 1991

·

menghasilkan 128-bit

digest.

·

cepat tapi kurang aman

11. Secure Shell (SSH)

·

digunakan untuk client

side authentication antara 2 sistem

·

mendukung UNIX,

windows, OS/2

·

melindungi telnet dan

ftp (file transfer protocol)

12. Secure Socket Layer (SSL)

·

dirancang oleh

Netscape

·

menyediakan enkripsi

RSA pada layes session dari model OSI.

·

independen terhadap

servise yang digunakan.

·

melindungi system

secure web e-commerce

·

metode public/private

key dan dapat melakukan authentication

·

terintegrasi dalam

produk browser dan web server Netscape.

13. Security Token

·

aplikasi penyimpanan

password dan data user di smart card

14. Simple Key Management for Internet Protocol

·

seperti SSL bekerja

pada level session model OSI.

·

menghasilkan key yang

static, mudah bobol.

APLIKASI ENKRIPSI

Beberapa aplikasi yang memerlukan enkripsi untuk pengamanan data

atau komunikasi diantaranya adalah :

a. Jasa telekomunikasi

·

Enkripsi untuk

mengamankan informasi konfidensial baik berupa suara, data, maupun gambar yang

akan dikirimkan ke lawan bicaranya.

·

Enkripsi pada transfer

data untuk keperluan manajemen jaringan dan transfer on-line data billing.

·

Enkripsi untuk menjaga

copyright dari informasi yang diberikan.

b. Militer dan pemerintahan

·

Enkripsi diantaranya

digunakan dalam pengiriman pesan.

·

Menyimpan data-data

rahasia militer dan kenegaraan dalam media penyimpanannya selalu dalam keaadan

terenkripsi.

c. Data Perbankan

·

Informasi transfer

uang antar bank harus selalu dalam keadaan terenkripsi

d. Data konfidensial perusahaan

·

Rencana strategis,

formula-formula produk, database pelanggan/karyawan dan database operasional

·

pusat penyimpanan data

perusahaan dapat diakses secara on-line.

·

Teknik enkripsi juga

harus diterapkan untuk data konfidensial untuk melindungi data dari pembacaan

maupun perubahan secara tidak sah.

e. Pengamanan electronic mail

·

Mengamankan pada saat

ditransmisikan maupun dalam media penyimpanan.

·

Aplikasi enkripsi

telah dibuat khusus untuk mengamankan e-mail, diantaranya PEM (Privacy Enhanced

Mail) dan PGP (Pretty Good Privacy), keduanya berbasis DES dan RSA.

f. Kartu Plastik

·

Enkripsi pada SIM

Card, kartu telepon umum, kartu langganan TV kabel, kartu kontrol akses ruangan

dan komputer, kartu kredit, kartu ATM, kartu pemeriksaan medis, dll

·

Enkripsi

teknologi penyimpanan data secara magnetic, optik, maupun chip.

Rumus Dasar Kriptografi (Enkripsi & Dekripsi)

4/

5

Oleh

D Rumus

![[feature] Enkripsi dengan Blocking](https://blogger.googleusercontent.com/img/b/R29vZ2xl/AVvXsEgpJ-xvsfrFr7YizlPb_NwvneKl98P-4Jw6GzIa4Gi8Wxd7d2ocFsrN7hojgc4PAtoz6nSfSa42BJs0zA-g2wK4kXPbTC4vD-eKNU6x4VhAF4kTsuFElIOlNJATxghzvWQWv-_h6d0SrHQ/s320/Gmb+5.JPG)

Komentar dulu baru nge-line. Rumus.xyz

Rumus.xyz